- 目标 Android SDK 已升级至 35 (Android 15)。

- 修复了已知的一处程序崩溃问题,提升了稳定性。

- 优化了字典攻击在密钥映射过程中的响应速度。

- 更新了扩展密钥库,包含更多常用预设密钥。

MIFARE Classic Tool

玩转RFID黑科技,手机变身专业门禁卡读写器

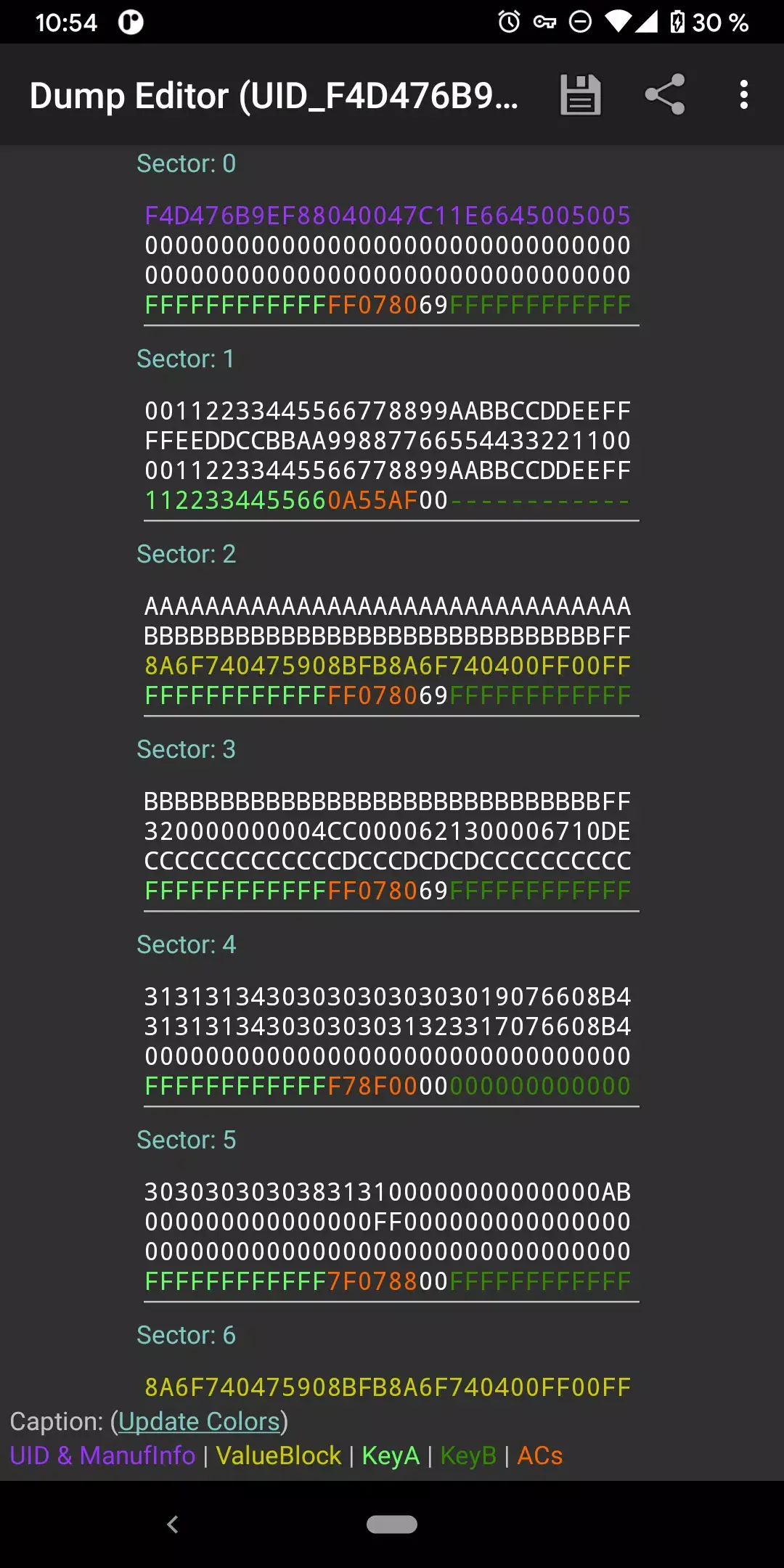

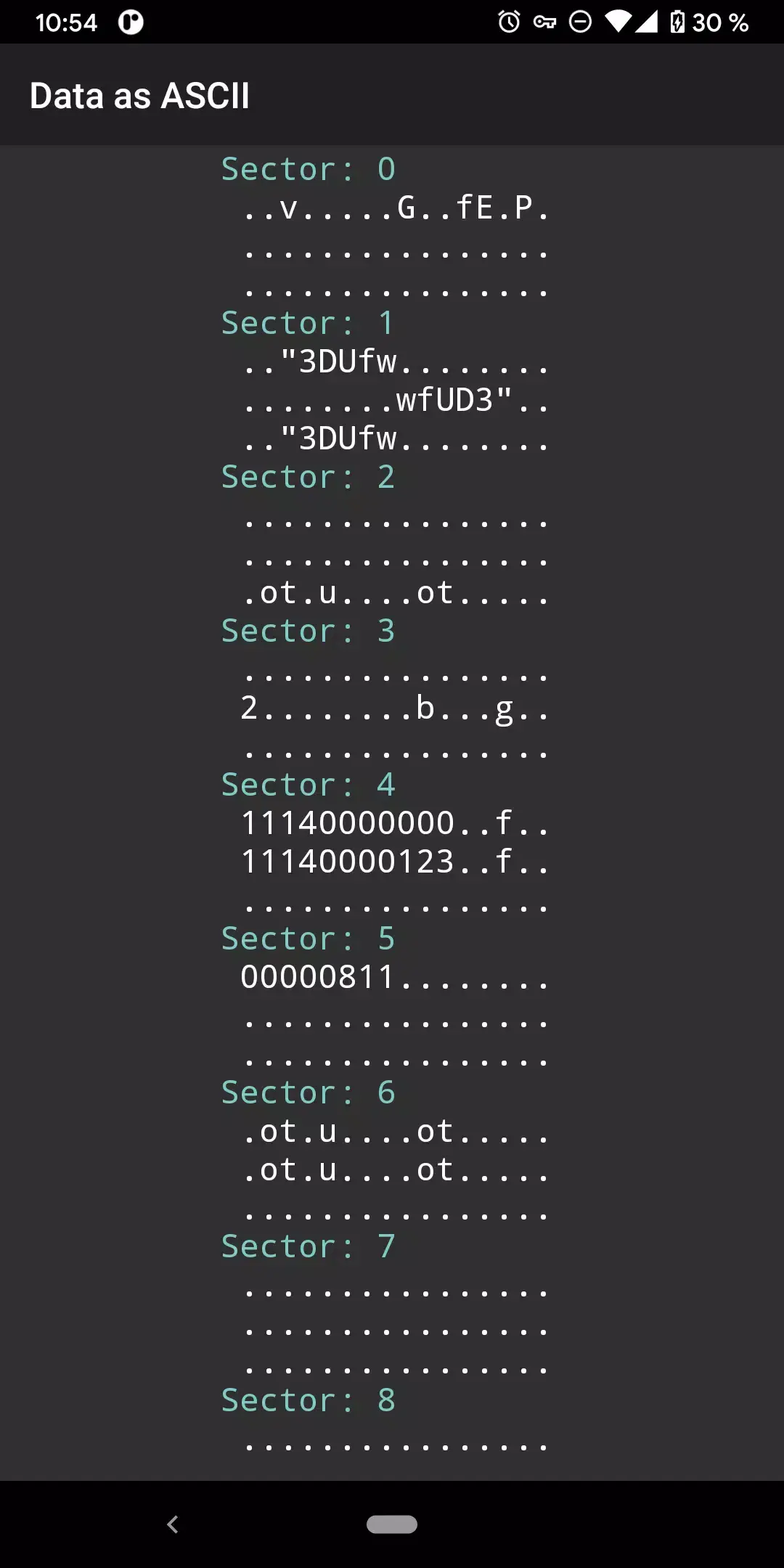

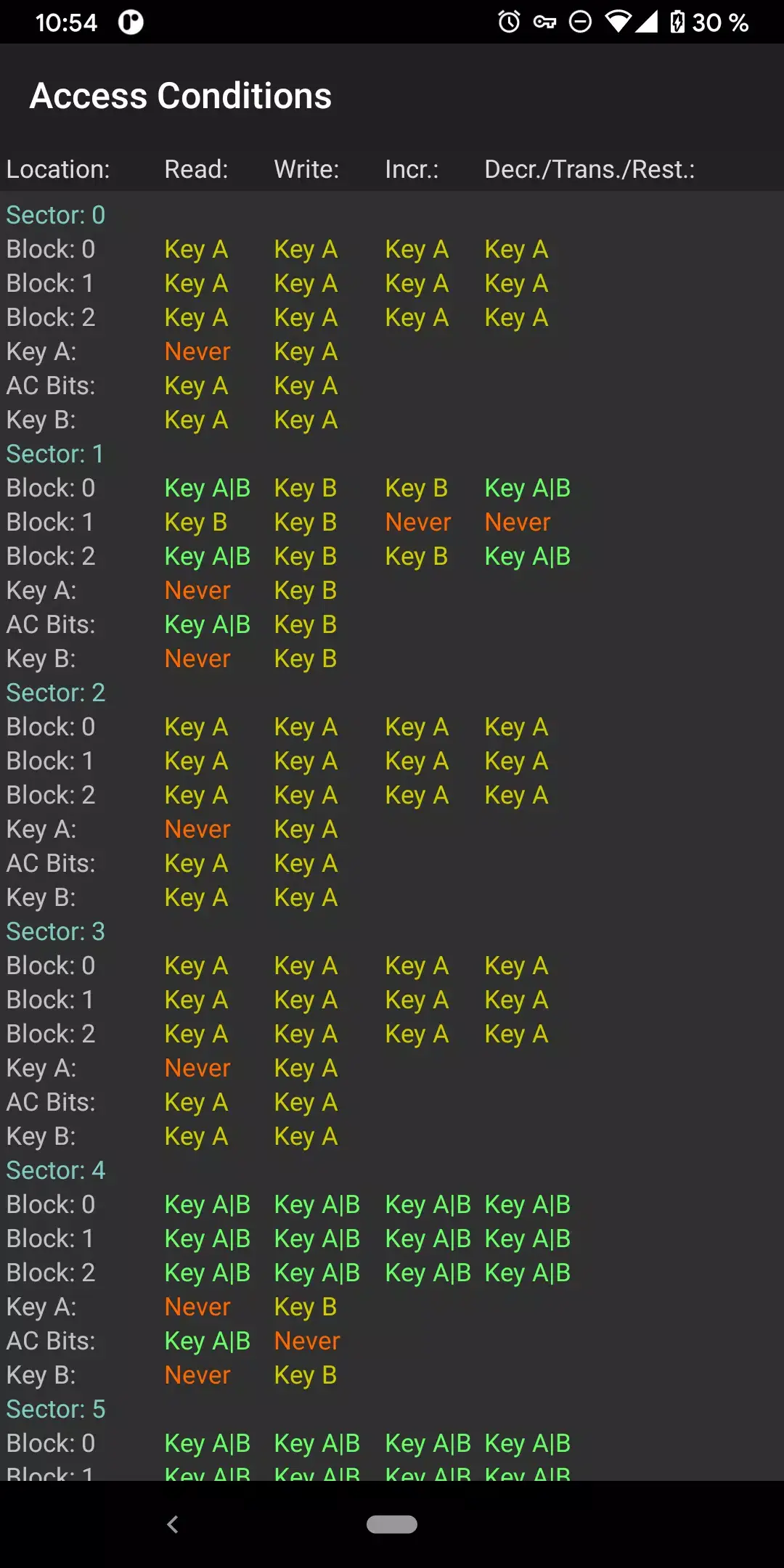

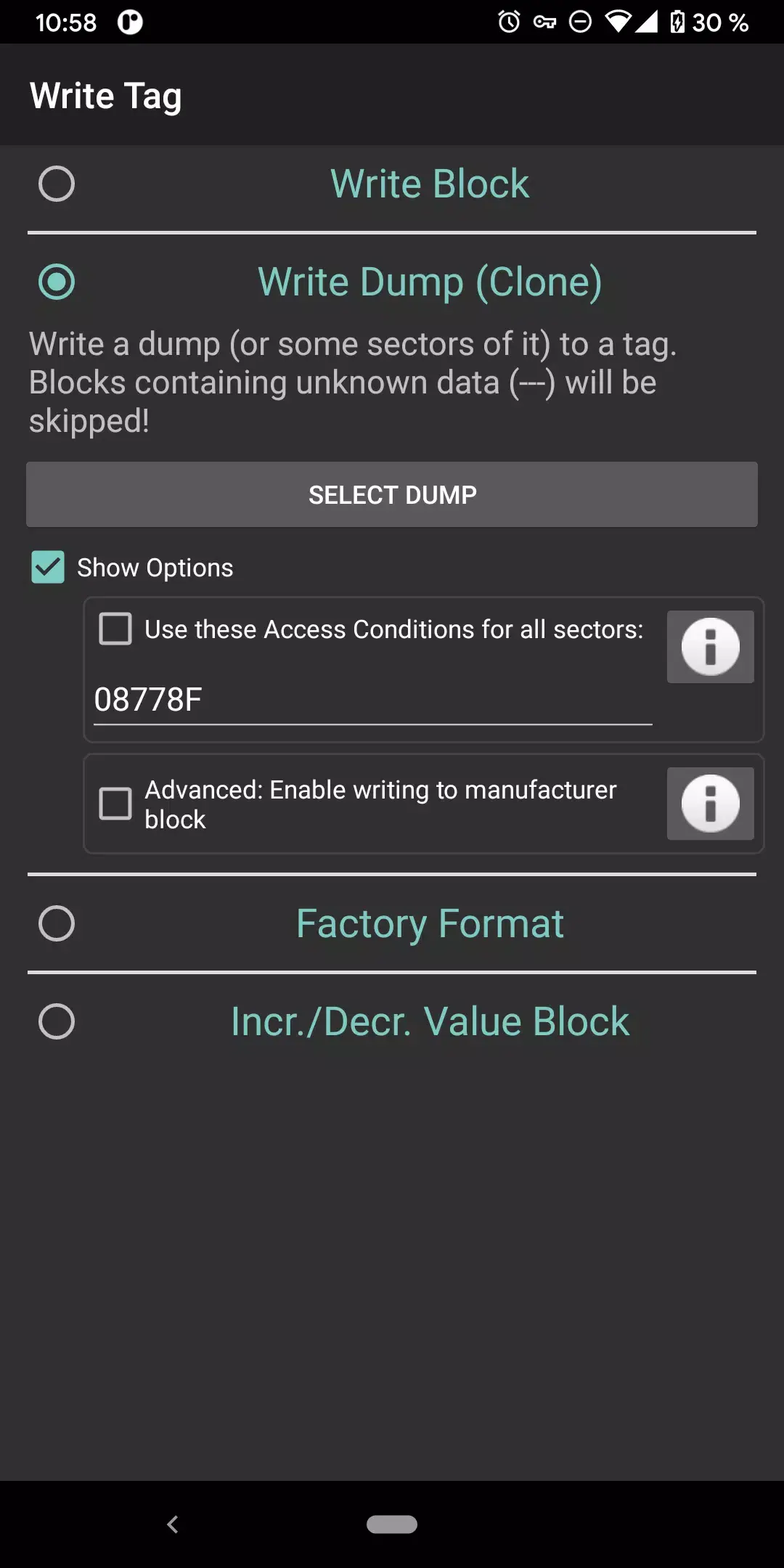

应用预览

更新日志

MIFARE Classic Tool 4.3.1 2026-02-14

话题讨论

MIFARE Classic Tool玩转RFID黑科技,手机变身专业门禁卡读写器

应用测评

MIFARE Classic Tool 2025实测:这才是玩转RFID门禁卡的终极神器!

作为一名在软硬件圈子里摸爬滚打十来年的老兵,我一直觉得 NFC 手机如果不装这个 MIFARE Classic Tool,那简直就是浪费了一半的硬件性能。MIFARE Classic Tool(简称 MCT)不是那种只能扫扫网址的玩具,它是真正触及 RFID 底层的专业级工具。老实说,我用了好几年这款软件,它帮我解决了无数个“忘带实体卡”的尴尬瞬间,同时也让我更深刻地理解了物联网安防的脆弱性。这款由 IKARUS Projects 维护的开源项目,不仅在 GitHub 上享有极高声誉,更是 2025 年每一个极客手机里的标配。如果你手里的 Android 设备支持 NFC,那么这款 MIFARE Classic Tool 的核心功能和便携性绝对会让你大吃一惊。

什么是 MIFARE Classic Tool?

简单来说,这是一套运行在手机上的 RFID 读写分析系统。它专门针对 MIFARE Classic 技术的标签进行操作。这种技术在我们的生活中无处不在:小区门禁、校园卡、电梯卡,甚至是某些老旧的会员卡。MIFARE Classic Tool 并不是万能的“破解机”,它更像是一把手术刀,让你能看清卡片里 16 个扇区、64 个数据块的每一个十六进制字节。它是基于 GPLv3 协议的开源软件,意味着没有任何乱七八糟的广告和隐私窃取。

上手指南:如何正确使用这款软件

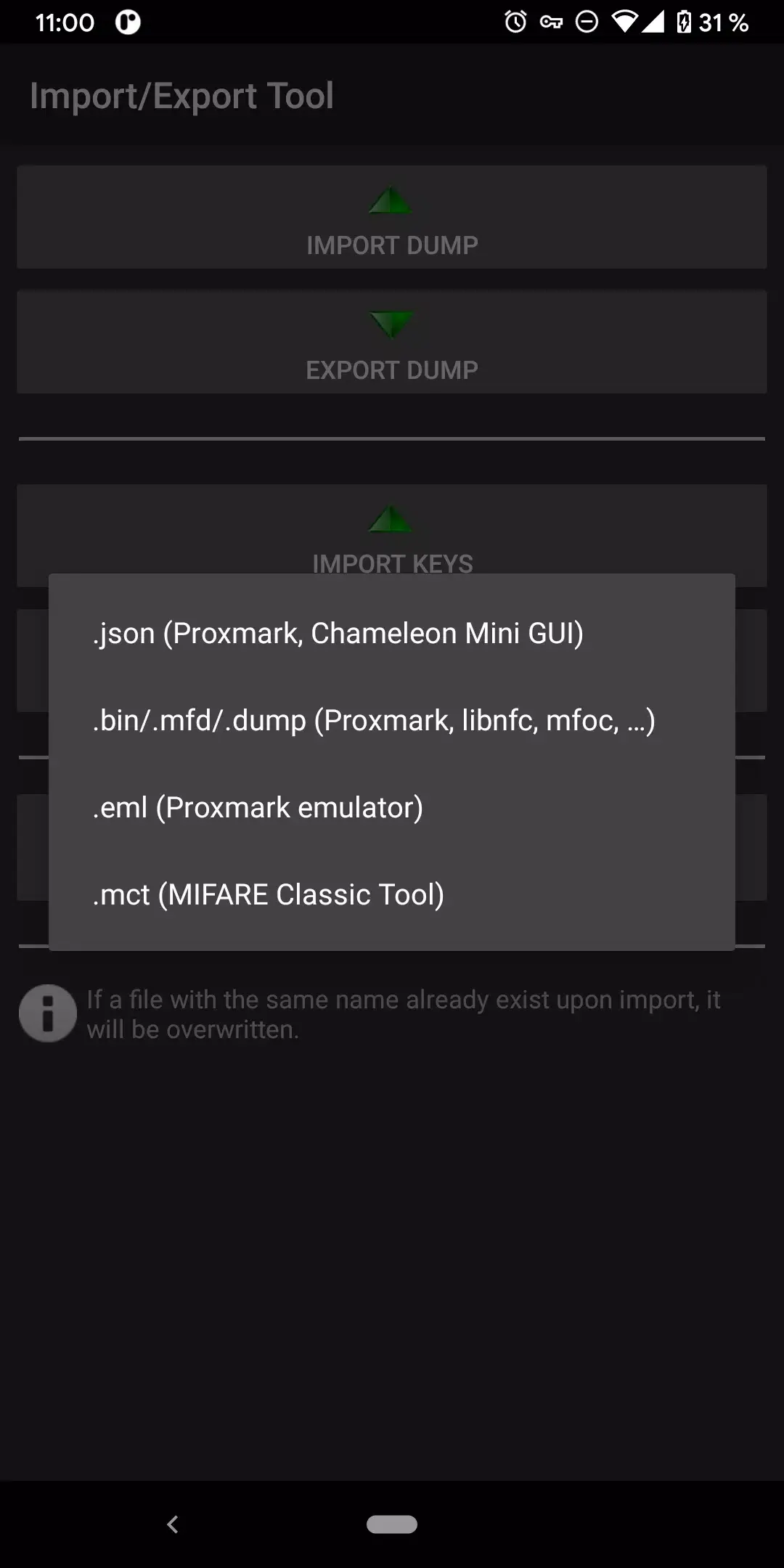

第一次打开 MCT,你可能会被那满屏的十六进制代码吓到。别急,我的经验是:先去“密钥管理”里配置好你的 std.keys 字典。软件会通过字典尝试验证卡片的 Key A 和 Key B。验证成功后,点击“读标签”,把卡片贴在手机背面 NFC 感应区,几秒钟后,整张卡的数据就会呈现在你面前。你可以选择保存为转储文件(Dump),或者直接修改数据后再回写。如果你打算克隆一张卡,只需先读原卡保存,再换上测试卡(如 CUID 卡),选择“写转储文件”即可。

2025年最新版本 4.3.1 带来了什么?

在最新的 4.3.1 版本中,开发者将目标 SDK 提升到了 Android 35,这意味着它在最新的手机系统上运行会更加流畅,权限调用也更规范。此外,最让我欣喜的是密钥映射过程的响应速度变快了。以前在大字典搜索时偶尔会卡死,现在通过优化,“取消”操作变得秒回。我亲测了几个主流品牌的旗舰机型,稳定性确实上了一个台阶。

核心功能深度拆解:不只是简单的读写

1. 基于字典的密钥管理

这是 MCT 的灵魂。因为它不支持暴力破解(硬件限制,协议太慢),所以它依赖强大的“字典”。你可以导入全球公认的常用密钥,软件会自动轮询尝试。只要有一个扇区的密钥被命中,你就能读取该区域的敏感数据。

2. 扇区与块的精准操作

不像某些一键备份工具,MCT 允许你逐个块地进行编辑。你可以解码访问条件(Access Conditions),分析哪些块是只读的,哪些是可读写的,这对于研究加密逻辑非常有帮助。

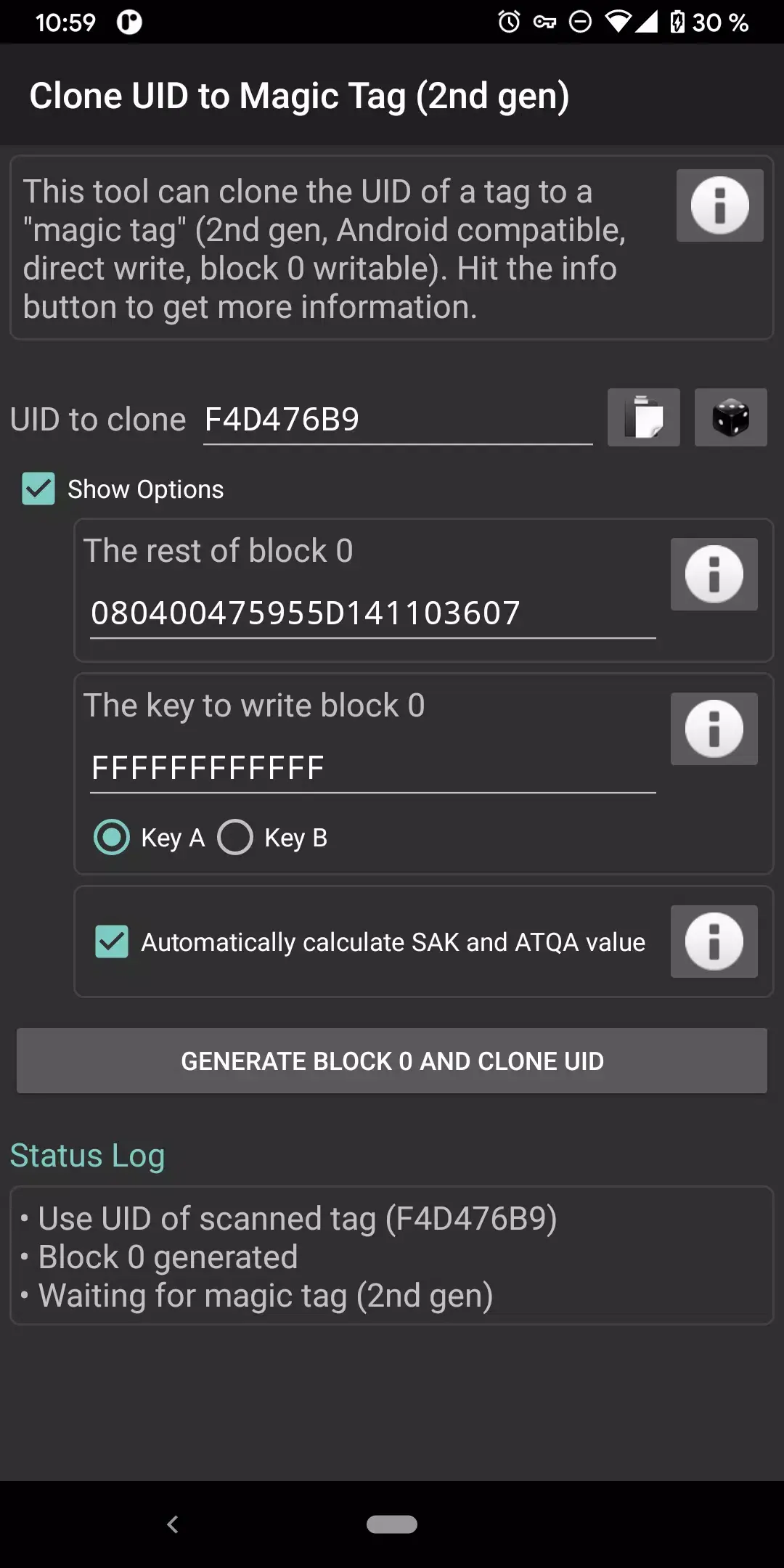

3. 厂商块(Block 0)的特殊写入

对于玩卡的人来说,UID 克隆是刚需。普通的 MIFARE 卡 Block 0 是锁死的,但市面上有专门的“魔术卡”。MCT 支持对这些特殊卡片写入厂商模块,从而完美复制原始卡的 UID,绕过门禁系统的校验。

4. 差异对比工具(Diff Tool)

这是我最常用的功能。你可以读两次卡(比如消费前和消费后),然后用 MCT 的对比功能看哪些字节发生了变化。通过这种方式,很多人甚至能摸索出金额加密的位置。

性能与设备实测:避坑指南

实话说,虽然软件很强,但它卡在硬件兼容性上。MCT 必须要求手机使用 NXP 出品的 NFC 芯片。比如早期很多使用 Broadcom 芯片的手机,虽然能刷公交,但 MCT 根本无法识别 MIFARE Classic 标签。建议大家在安装前去 GitHub 的官方 Wiki 查看不支持的设备列表。在我的实测中,跨设备同步转储文件非常快,因为数据文件本质上就是文本,占用内存极小,老旧的 Android 4.4 手机也能跑得飞起。

MIFARE Classic Tool 常见问题 (FAQ)

Q1: 为什么我的手机显示“不支持 MIFARE Classic”?

这通常是因为你的手机 NFC 芯片不是 NXP 生产的,或者是系统限制了对该协议的支持。这是硬件问题,软件无法修复。

Q2: 这个软件能破解所有门禁卡吗?

不能。它只能操作 MIFARE Classic 类型的卡片。如果是更高级的 CPU 卡、DESFire 或是加密算法极为复杂的卡,MCT 无能为力。

Q3: 什么是“魔术卡”?

这是一种特殊的兼容卡,它的第 0 扇区 0 块是可以改写的。只有配合这种卡,MCT 才能完成完整的 UID 克隆。

Q4: 更新后我的密钥文件丢了怎么办?

通常文件在内存卡根目录的 MCT 文件夹下。如果消失,请检查是否给了软件完整的文件访问权限。

Q5: 读卡时显示“没有找到有效的密钥”?

这意味着你字典里的密钥都不匹配。你需要获取该卡片真实的 Key A/B,或者使用电脑端的 Proxmark3 进行高级破解后,再把密钥填入 MCT。

Q6: 软件下载后安装包只有 3.8 MB,是正版吗?

是的,MCT 非常轻量级。由于采用了原生 Android 开发且没有广告插件,体积控制得非常好。

Q7: MCT 可以模拟门禁卡吗?

MCT 主要是读写和克隆。手机自身的门禁模拟通常由系统底层控制,MCT 可以帮你修改卡片数据,但不能直接替代系统钱包进行模拟。

总结:如果你想从零开始学习 RFID 技术,或者需要一个随身携带的门禁管理工具,MIFARE Classic Tool 绝对是目前 Android 平台上的不二之选。赶紧去 GitHub 官方页面或各大开源应用市场下载体验吧!

详细信息

同类热门

1

1 2

2 3

3

广场发现

1

1 2

2 3

3

用户评论 (0)

还没有人评论,快来抢沙发吧!